كيف تكتشف التجسس على آيفون وتحمي جهازك خطوة بخطوة

في عالم اليوم، حيث أصبح الهاتف الذكي مركز حياتنا الرقمية، من الرسائل والصور إلى المعلومات المصرفية والبيانات الشخصية، يظل الآيفون من أكثر الهواتف أمانًا في السوق. ومع ذلك، لا يعني أنه محصن بالكامل. في السنوات الأخيرة، أظهرت تقارير متعددة كيف يمكن أن تحدث حوادث التجسس على الآيفون باستخدام برمجيات خبيثة قادرة على تشغيل الكاميرا وتسجيل الصوت وحتى جمع البيانات الحساسة، كل ذلك دون علم المستخدم.

أولًا: افهم نقطة مهمة قبل أن تبدأ

ليس كل بطء في الهاتف يعني التجسس على آيفون، لأن الأداء قد يتراجع ببساطة بسبب امتلاء مساحة التخزين، أو كثرة التطبيقات التي تعمل في الخلفية، أو حتى بعد تحديث جديد يحتاج بعض الوقت لإعادة فهرسة الملفات وتنظيم النظام داخليًا. أحيانًا يكون السبب صورة كبيرة تم تنزيلها، أو تطبيق تواصل يزامن آلاف الرسائل، أو لعبة تستهلك الذاكرة دون أن تنتبه. لذلك، ربط أي بطء بفكرة الاختراق مباشرة هو قفز إلى أسوأ الاحتمالات دون تحليل منطقي للسبب.

وليس كل ارتفاع في حرارة الهاتف يعني أن هناك جهة تراقبك. الهاتف جهاز صغير يحتوي على معالج قوي وبطارية مضغوطة في مساحة محدودة، ومن الطبيعي أن ترتفع حرارته عند تشغيل فيديو طويل، أو استخدام الملاحة عبر الأقمار الصناعية، أو إجراء مكالمة فيديو، أو حتى عند الشحن السريع. أحيانًا يزداد النشاط في الخلفية بعد تحديث النظام، فيعمل الجهاز بجهد أكبر لفترة مؤقتة. كل هذه السيناريوهات طبيعية ولا تعني وجود برنامج خفي يسجل صوتك أو يصورك.

وليس كل استهلاك مرتفع للبيانات دليلًا على وجود برنامج جاسوس. قد يكون السبب تحديث تطبيقات تلقائي، أو نسخًا احتياطيًا للصور إلى السحابة، أو مشاهدة مقاطع قصيرة دون الانتباه لكمية البيانات المستهلكة. بعض التطبيقات تعيد تحميل المحتوى في الخلفية باستمرار، خصوصًا تطبيقات الشبكات الاجتماعية أو خدمات البث. لذلك من المهم دائمًا مراجعة تفاصيل الاستهلاك داخل الإعدادات قبل بناء استنتاج خطير.

الواقع أن البرمجيات التجسسية المتقدمة ليست أدوات عشوائية تنتشر على نطاق واسع مثل الفيروسات التقليدية. أدوات معروفة مثل Pegasus لم تُستخدم لاستهداف المستخدمين العاديين بشكل جماعي، بل استُخدمت في حالات محددة جدًا تتعلق بجهات سياسية أو إعلامية أو أمنية. هذه النوعية من الهجمات مكلفة ومعقدة تقنيًا، وغالبًا ما تُستخدم ضد أشخاص بعينهم بعد دراسة مسبقة.

لكن هذا لا يعني أن نعيش في حالة اطمئنان كامل. الحذر مطلوب، خاصة إذا كنت تعمل في مجال الصحافة، أو تنشط في قضايا حساسة، أو تدير شركة، أو تتعامل مع معلومات مالية أو قانونية مهمة. في هذه الحالات يصبح الهاتف أداة عمل أساسية، وأي اختراق — حتى لو كان نادرًا — قد يحمل تبعات كبيرة.

المرحلة الأولى: الفحص السريع (5 دقائق)

1️⃣ راقب مؤشرات الكاميرا والميكروفون

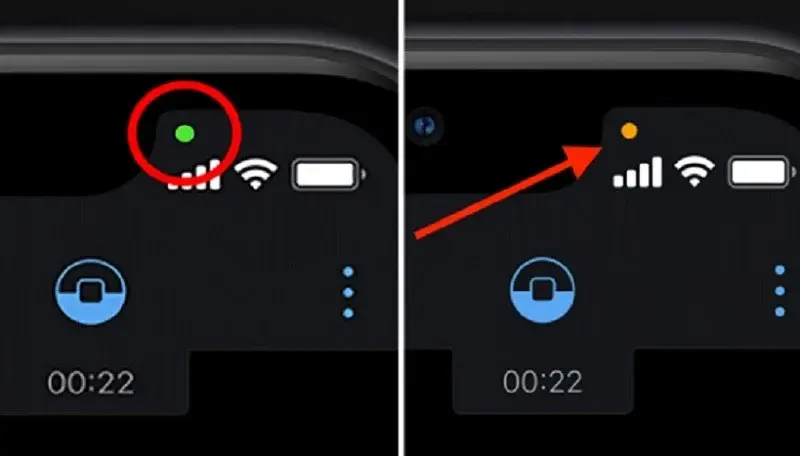

في نظام iOS تظهر نقطة:

- خضراء عند تشغيل الكاميرا

- برتقالية عند تشغيل الميكروفون

إذا لاحظت ظهور النقطة الخضراء أو البرتقالية في أعلى الشاشة دون أن تكون قد فتحت تطبيقًا يستخدم الكاميرا أو الميكروفون، لا تتجاهل الأمر، لكن أيضًا لا تدخل في حالة ذعر. أول خطوة عملية وبسيطة هي التوجه مباشرة إلى إعدادات الجهاز للتحقق من مصدر الاستخدام.

ادخل إلى:

الإعدادات → الخصوصية والأمان → الكاميرا أو الميكروفون

ستجد هناك قائمة بجميع التطبيقات التي طلبت إذن الوصول إلى الكاميرا أو الميكروفون. خذ وقتك وراجع الأسماء واحدًا واحدًا. اسأل نفسك:

هل هذا التطبيق يحتاج فعلًا إلى الكاميرا؟

هل من المنطقي أن يمتلك إذن تسجيل الصوت؟

على سبيل المثال، من الطبيعي أن يمتلك تطبيق مكالمات فيديو أو تطبيق تصوير إذن الكاميرا والميكروفون. لكن ليس من المنطقي أن يمتلك تطبيق مصباح يدوي أو لعبة بسيطة صلاحية تسجيل الصوت في الخلفية.

إذا وجدت تطبيقًا لا تتذكر أنك منحته الإذن، أو لا ترى سببًا منطقيًا لوصوله إلى الكاميرا أو الميكروفون، قم بإلغاء الإذن فورًا عبر إيقاف الزر المقابل له. لا تحتاج إلى حذف التطبيق مباشرة، فقط أوقف الصلاحية أولًا وراقب سلوك الهاتف.

بعد ذلك، يمكنك اتخاذ خطوة إضافية مهمة:

ارجع إلى الصفحة الرئيسية للإعدادات، ثم ادخل إلى قسم الخصوصية والأمان، وستجد في الأعلى تقرير خصوصية التطبيقات. هذا التقرير يعرض لك التطبيقات التي استخدمت الكاميرا أو الميكروفون خلال الأيام الأخيرة، وعدد المرات التي تم فيها ذلك. هذه الميزة مفيدة جدًا لأنها تمنحك صورة واضحة عن النشاط الفعلي، وليس فقط الأذونات النظرية.

إذا تكرر استخدام الكاميرا أو الميكروفون من تطبيق لا تستخدمه فعليًا، فهذه إشارة تستحق التحقق الجاد. في هذه الحالة، من الأفضل حذف التطبيق بالكامل، ثم إعادة تشغيل الهاتف.

ومن الجيد أيضًا أن تعلم أن نظام iOS مصمم ليعرض هذه المؤشرات بشكل إلزامي عند الاستخدام الطبيعي. لذلك ظهور النقطة يعني أن النظام نفسه سجل طلب وصول. أما في حالات الاختراق المتقدمة جدًا، والتي تعتمد على استغلالات عميقة، فقد يحاول المهاجم تجاوز هذه المؤشرات، لكن هذا النوع من الهجمات نادر وموجه غالبًا لأهداف محددة.

الخلاصة هنا بسيطة:

المؤشر ليس دليلًا على الاختراق، بل هو أداة حماية. مهمتك فقط أن تستخدمه بوعي، وأن تراجع الأذونات بانتظام بدل أن تفترض الأسوأ.

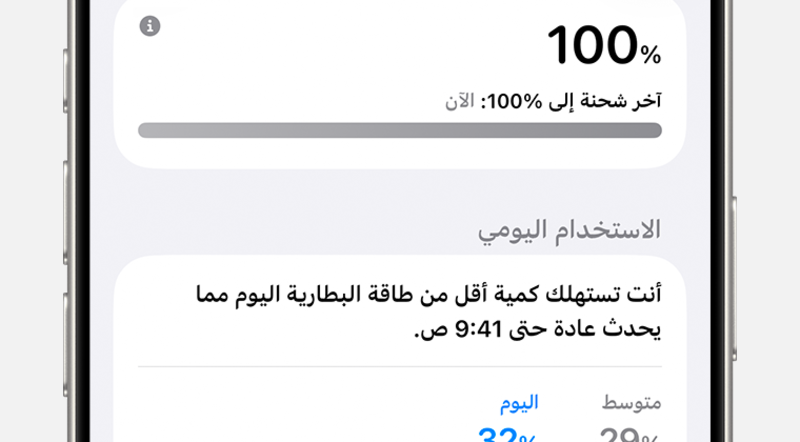

2️⃣ تحقق من استهلاك البطارية

اذهب إلى:

الإعدادات → البطارية

ستجد قائمة بالتطبيقات الأكثر استهلاكًا للطاقة خلال آخر 24 ساعة أو آخر 10 أيام.

ركز على التطبيقات التي تعمل في الخلفية لساعات طويلة دون أن تستخدمها فعليًا.

إذا لاحظت تطبيقًا غير معروف أو لا تتذكر تثبيته ويستهلك نسبة مرتفعة من البطارية، فابحث عن اسمه على الإنترنت لمعرفة وظيفته.

وفي حال كان مشبوهًا أو بلا فائدة واضحة، قم بحذفه فورًا.

الاستهلاك غير الطبيعي للطاقة قد يكون مؤشرًا على نشاط غير مرغوب فيه، خاصة إذا ترافق مع سخونة الجهاز أو بطء الأداء.

3️⃣ راقب استهلاك البيانات

اذهب إلى:

الإعدادات → خلوي → البيانات الخلوية

ستظهر لك قائمة بالتطبيقات وحجم البيانات التي استخدمها كل منها.

أي تطبيق يستهلك كمية كبيرة من البيانات رغم أنك لا تستخدمه بشكل مباشر يستحق التدقيق.

التطبيقات التي تعمل في الخلفية وترسل بيانات باستمرار قد تشير إلى نشاط غير معتاد.

يمكنك تعطيل استخدام البيانات لأي تطبيق غير ضروري من نفس الصفحة، أو حذفه إذا كان غير معروف.

المراقبة الدورية لا تستغرق سوى دقائق، لكنها تحميك من مشاكل كبيرة.

المرحلة الثانية: الفحص المتقدم

4️⃣ راجع الملفات التعريفية (ملفات الإدارة)

أحيانًا يتم تثبيت ملفات إدارة جهاز دون أن ينتبه المستخدم، خاصة إذا ضغط على رابط غير موثوق أو قام بتثبيت تطبيق من مصدر غير رسمي. هذه الملفات يمكن أن تمنح صلاحيات واسعة للتحكم بالجهاز.

اذهب إلى:

الإعدادات → عام → إدارة الجهاز و VPN

إذا وجدت ملفًا تعريفيًا لا تعرف مصدره، لا تتسرع في حذفه. أولًا تحقق من الجهة المُصدِرة له.

قد يكون تابعًا لمدرستك أو جهة عملك، لكن إذا لم يكن هناك سبب واضح لوجوده، فهنا يجب الحذر.

وجود ملف إدارة غير معروف قد يسمح بتعديل إعدادات الشبكة أو تثبيت شهادات غير موثوقة، لذلك تأكد دائمًا من مصدره قبل اتخاذ أي خطوة.

5️⃣ تحقق من وجود كسر الحماية

إذا اشتريت الهاتف مستعملًا، تأكد أنه غير مكسور الحماية. كسر الحماية يعني إزالة القيود الأمنية للنظام، وهذا قد يفتح الباب أمام برمجيات خبيثة دون أن تشعر.

من علامات كسر الحماية:

- وجود متجر Cydia

- تطبيقات نظام غير معتادة

- أعطال أو إعادة تشغيل متكررة بدون سبب واضح

- اختفاء بعض ميزات الحماية

الهاتف الذي تم كسر حمايته يكون أكثر عرضة للاختراق، لأن طبقات الأمان الأصلية للنظام لم تعد تعمل كما ينبغي.

إذا اكتشفت أن الجهاز مكسور الحماية، يفضل عمل استعادة كاملة للنظام عبر الحاسوب وإعادة تثبيت النسخة الرسمية.

6️⃣ استخدم وضع العزل

شركة Apple أضافت ميزة أمان متقدمة تُسمى Lockdown Mode (وضع العزل)، وهي موجهة للأشخاص الذين يشتبهون في أنهم مستهدفون بهجمات متقدمة.

هذه الميزة:

- تعطل بعض أنواع المرفقات داخل الرسائل

- تمنع الاتصالات الواردة من جهات غير معروفة

- تقلل من تقنيات المعالجة المعقدة في المتصفح

- تخفّض سطح الهجوم بشكل كبير

لتفعيلها:

الإعدادات → الخصوصية والأمان → وضع العزل

إذا كنت تشك في استهداف مباشر أو تعمل في مجال حساس، فهذا الخيار مهم جدًا.

قد يقلل بعض الوظائف مؤقتًا، لكنه يرفع مستوى الحماية إلى أقصى حد ممكن داخل النظام.

المرحلة الثالثة: ماذا تفعل إذا اشتبهت فعليًا بوجود تجسس؟

1️⃣ لا تستخدم الهاتف في التواصل الحساس

إذا كنت تعتقد أن جهازك مخترق، لا تناقش الأمر عبر نفس الهاتف.

لا ترسل رسائل، ولا تتصل بشخص لشرح المشكلة من الجهاز ذاته.

في حال وجود اختراق فعلي، قد تكون المكالمات أو الرسائل خاضعة للمراقبة.

استخدم جهازًا آخر موثوقًا للتواصل، سواء هاتف مختلف أو حاسوب آمن.

هذه الخطوة بسيطة، لكنها مهمة جدًا لتجنب كشف معلومات إضافية للمهاجم.

2️⃣ قم بتحديث النظام فورًا

التحديثات الأمنية تصدر لسد ثغرات يتم اكتشافها في النظام.

أحيانًا يستغل المخترقون ثغرات قديمة لم يتم إصلاحها بعد.

اذهب إلى:

الإعدادات → عام → تحديث البرنامج

إذا كان هناك تحديث متاح، قم بتثبيته فورًا.

التحديث لا يضيف ميزات جديدة فقط، بل يعالج نقاط ضعف قد تكون معروفة بالفعل.

تأجيل التحديثات لفترة طويلة يزيد من احتمالية الاستهداف.

3️⃣ أعد ضبط المصنع (الحل الجذري)

في بعض الحالات، يكون مسح الجهاز بالكامل هو الحل الأسرع والأكثر أمانًا.

خاصة إذا ظهرت سلوكيات غير طبيعية لا تختفي بعد إعادة التشغيل أو حذف التطبيقات المشبوهة.

قبل تنفيذ هذه الخطوة:

- انسخ بياناتك احتياطيًا

- تأكد من حفظ الصور وجهات الاتصال والملاحظات

- لا تستعد نسخة احتياطية قديمة إذا كنت تشك أنها تحتوي على المشكلة

للمسح الكامل:

الإعدادات → عام → نقل أو إعادة تعيين → مسح جميع المحتويات

بعد إعادة الضبط، قم بإعداد الجهاز كجهاز جديد بدل استعادة نسخة قديمة مشكوك فيها.

4️⃣ غيّر كلمات المرور من جهاز آخر

بعد تأمين الجهاز أو قبل ذلك إذا أمكن، غيّر جميع كلمات المرور المهمة من جهاز مختلف وآمن.

ابدأ بـ:

- حساب Apple

- البريد الإلكتروني

- حسابات الشبكات الاجتماعية

- التطبيقات المصرفية

- أي خدمة تحتوي على معلومات شخصية أو مالية

ولا تستخدم نفس كلمة المرور القديمة.

اختر كلمات مرور قوية وفريدة لكل حساب، ويفضل تفعيل التحقق بخطوتين لزيادة الحماية.

هل يوجد تطبيق يكشف برامج التجسس على آيفون؟

هنا يجب أن أكون صريحًا:

لا يوجد تطبيق في متجر آيفون يستطيع فحص النظام بعمق كامل مثل برامج مكافحة الفيروسات على الحاسوب.

نظام iOS مغلق، وهذا يمنع التطبيقات من فحص ملفات النظام الداخلية.

لكن يمكنك استخدام:

- تطبيقات مراقبة حركة الشبكة

- تطبيقات تنبيه عند استخدام الكاميرا

- أدوات تحليل متخصصة عبر الحاسوب

المختبرات الأمنية مثل Citizen Lab أو شركات الأمن السيبراني تمتلك أدوات تحليل جنائي متقدمة، لكنها ليست متاحة للعامة بسهولة.

الفرق بين التجسس العادي والتجسس الاحترافي

🔹 تجسس عادي

هذا النوع هو الأكثر انتشارًا، وغالبًا لا يتطلب مهارات تقنية متقدمة.

يحدث عادة في حالات شخصية أو بدافع الفضول أو السيطرة.

من أمثلته:

- شخص يعرف كلمة مرورك

- شريك أو قريب قام بتثبيت تطبيق مراقبة دون علمك

- شخص حصل على وصول فعلي للهاتف لبضع دقائق

- مشاركة رمز القفل مع شخص غير موثوق

في هذه الحالات، يكون الاختراق قائمًا على الإهمال أو الثقة الزائدة، وليس على تقنيات معقدة.

وغالبًا يمكن اكتشافه بسهولة نسبيًا من خلال:

- وجود تطبيقات غير معروفة

- تغييرات في الإعدادات

- تسجيلات دخول غريبة للحسابات

- استهلاك غير مبرر للبطارية أو البيانات

هذا النوع يمكن التعامل معه عبر تغيير كلمات المرور، تفعيل المصادقة الثنائية، ومراجعة التطبيقات المثبتة.

🔹 تجسس احترافي

هذا النوع مختلف تمامًا.

نتحدث هنا عن هجمات متقدمة تستغل ما يُعرف بـ الثغرات الصفرية، أي ثغرات غير مكتشفة بعد من الشركة المطورة.

خصائصه:

- لا يحتاج إلى نقر على رابط

- قد يتم عبر رسالة غير مرئية

- لا يترك آثارًا واضحة للمستخدم

- يعمل بصمت تام

هذا النوع من الهجمات غالبًا ما يستهدف:

- صحفيين

- نشطاء

- شخصيات عامة

- مسؤولين حكوميين

وهو نادر جدًا، ومكلف للغاية، ويتطلب أدوات متقدمة لا تتوفر للأشخاص العاديين.

لهذا السبب، من المهم التفريق بين الشك الطبيعي الناتج عن بطء الهاتف أو سخونته، وبين هجوم احترافي حقيقي.

ليس كل خلل تقني يعني وجود تجسس.

أسئلة شائعة حول التجسس على آيفون

هل يمكن تشغيل الكاميرا دون ظهور الضوء الأخضر؟

نظريًا نعم عبر استغلالات عميقة جدًا، لكن ذلك ليس أمرًا شائعًا للمستخدم العادي.

هل إعادة تشغيل الهاتف تزيل التجسس؟

أحيانًا توقف بعض البرمجيات مؤقتًا، لكنها لا تزيلها دائمًا.

هل إعادة ضبط المصنع كافية؟

في معظم الحالات نعم، إلا إذا كان هناك استغلال نادر جدًا على مستوى العتاد.

نصائح ذهبية للوقاية المستمرة

الوقاية دائمًا أسهل من العلاج.

اتباع خطوات بسيطة يقلل بشكل كبير من أي احتمال لاختراق جهازك.

- لا تفتح روابط مجهولة

أي رسالة تحتوي على رابط غريب أو عنوان غير مألوف يجب التعامل معها بحذر. كثير من الهجمات تبدأ بنقرة واحدة فقط. - لا تثبت تطبيقات خارج المتجر الرسمي

التطبيقات من مصادر غير معروفة قد تحتوي على برمجيات خبيثة. التزم دائمًا بالمتجر الرسمي لأنه يمر بعمليات مراجعة أمنية. - استخدم كلمة مرور قوية وطويلة

تجنب الكلمات السهلة أو تواريخ الميلاد. اختر كلمة مرور لا تقل عن 12 حرفًا وتحتوي على أرقام ورموز. - فعّل المصادقة الثنائية

حتى لو عرف شخص ما كلمة مرورك، فلن يتمكن من الدخول بدون رمز التحقق الإضافي. - حدّث النظام دائمًا

التحديثات الأمنية تغلق الثغرات التي قد يستغلها المخترقون. لا تؤجلها لفترات طويلة. - لا تشارك هاتفك بدون رقابة

الوصول الفعلي إلى الجهاز لعدة دقائق يكفي لتغيير إعدادات أو تثبيت ملف تعريفي. - تجنب شبكات واي فاي العامة غير الموثوقة

بعض الشبكات العامة قد تُستخدم لاعتراض البيانات. إذا اضطررت لاستخدامها، تجنب تسجيل الدخول إلى حسابات حساسة.

اتباع هذه القواعد لا يجعلك محصنًا بنسبة 100%، لكنه يرفع مستوى الأمان بشكل كبير ويجعل استهدافك أكثر صعوبة.

الحقيقة التي يجب أن تعرفها

الهوس بفكرة أن هاتفك مراقَب طوال الوقت قد يكون أخطر من التجسس نفسه.

التوعية مطلوبة، لكن الذعر لا يفيد.

أجهزة آيفون مصممة بأمان عالٍ جدًا.

الهجمات المتقدمة تستهدف أشخاصًا محددين.

المستخدم العادي غالبًا يتعرض لمخاطر أبسط مثل:

- سرقة كلمة المرور

- التصيد الاحتيالي

- تطبيقات مزيفة

وهذه يمكن تجنبها بالوعي.

الخلاصة

التجسس على آيفون ليس خيالًا، لكنه في الوقت نفسه ليس أمرًا يحدث للجميع.

معظم المستخدمين لن يتعرضوا لهجمات متقدمة، لكن الإهمال البسيط قد يفتح الباب لمشكلات كان يمكن تجنبها بسهولة.

المفتاح الحقيقي للحماية لا يكمن في الخوف، بل في الوعي.

- فهم المخاطر ومعرفة الفرق بين الأعطال العادية والاختراق الحقيقي.

- اتباع خطوات فحص دورية لمراجعة التطبيقات، استهلاك البطارية، والبيانات.

- تفعيل ميزات الحماية مثل المصادقة الثنائية ووضع العزل عند الحاجة.

- تحديث النظام باستمرار لسد أي ثغرات أمنية محتملة.

الأمان الرقمي ليس خطوة واحدة تقوم بها ثم تنسى الأمر، بل عادة مستمرة.

كل دقيقة تقضيها في مراجعة إعدادات جهازك قد تحمي سنوات من بياناتك وصورك ومعلوماتك الشخصية.

في النهاية، هاتفك ليس مجرد جهاز… بل مساحة خاصة بك. وحمايتها مسؤوليتك الأولى.